La teoria del complotto del Bluetooth e dei codici per tracciare i vaccinati contro la Covid19

Dopo la teoria dei vaccini che rendono magnetici (anche alla plastica) la zona dove è stata applicata l’iniezione, spunta nuovamente quella del chip sottocutaneo che verrebbe rilevato attraverso il Bluetooth dei comuni smartphone. A rilanciare la bufala è un intervento di Domenico Biscardi durante una diretta streaming del 15 giugno 2021, dove sostiene anche un’altra bufala sui vaccini anti Covid19: sostiene che alcune persone starebbero ricevendo il placebo siccome saremo ancora in fase 3 della sperimentazione, quando di fatto questa si è già conclusa altrimenti non ci sarebbe stata alcuna autorizzazione da parte degli enti regolatori come l’EMA. Secondo Domenico Biscardi, inoltre, il fatto che il Bluetooth riveli dei codici ritenuti anomali sarebbe dovuto a un bug. Su che base lo afferma? Avrebbe consultato degli esperti di informatica, i quali avrebbero dichiarato che si tratta di un errore in quanto sarebbe dovuto accadere con il 5G.

Per chi ha fretta

- Domenico Biscardi non è un medico iscritto all’Ordine dei Medici.

- I codici MAC Address che rivelano gli smartphone sono rintracciabili e fanno riferimento a prodotti Samsung e altri.

- Il Bluetooth non è una tecnologia satellitare.

- Il Bluetooth e il 5G sono due tecnologie diverse.

- Non si sta svolgendo la fase 3 della sperimentazione dei vaccini, essendo stata superata già nel 2020.

Analisi

Ecco la trascrizione della prima dell’intervento di Domenico Biscardi:

Oggi abbiamo finito i test nella gabbia di Faraday. […] abbiamo provato a vedere questi famosi… li chiamano marchi, marcatori, non ho capito… in inglese hanno un nome particolare… questi codici che escono con il Bluetooth. […] In effetti, i telefonini di nuova generazione non lo fanno, quelli di due o tre anni fa, gli Huawei e i Samsung, prendono vagamente questo codice che è un codice di marcatura, è un codice binario… lo chiamano MAC… non ricordo il nome in inglese, comunque codice di marcatura in inglese ed è un codice binario che è univoco per ogni persona vaccinata.

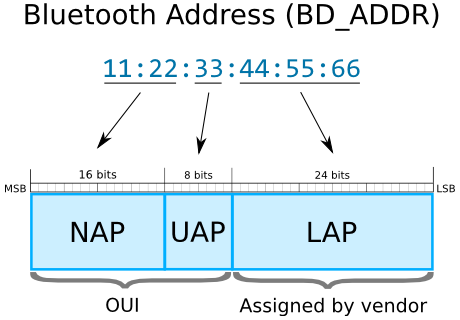

Il codice in questione non è altro che il MAC Address, ossia l’indirizzo fisico di un componente Bluetooth. Ogni dispositivo con tale tecnologia ne ha uno, anche il vostro stesso smartphone, formato da numeri e lettere e non in codice binario.

Proseguiamo con l’intervento di Biscardi:

Cioè, faccio un esempio. Io sono in una sala, ci sono cinque persone vaccinate e sono tutte quante a distanza di almeno due metri l’una dall’altra. […] Questo codice binario appare sempre, lo abbiamo testato a 8 metri di profondità e questo codice appare sempre nelle persone vaccinate. Persone vaccinate, attenzione! Non con il placebo ma con il vaccino vero perché noi dobbiamo distinguere che siamo in fase 3, metà sta facendo il placebo e metà sta facendo il vaccino vero.

Quanto afferma in merito all’attuale campagna vaccinale è falso. La fase 3 della sperimentazione si è conclusa nel 2020, ma soprattutto senza la conclusione e la presentazione dello studio non sarebbe stato possibile presentare la richiesta di autorizzazione agli enti regolatori come l’EMA. Nessuno, in questo caso, sta ricevendo un placebo! Diverso è nel caso si stesse sperimentando un altro vaccino ancora non sottoposto alla verifica dell’EMA.

Proseguiamo con l’intervento:

Quello che abbiamo capito in questo momento è che, praticamente, quello che stanno inoculando in questo momento è proprio una particella che, secondo il nostro parere, è in étagement con qualcosa all’esterno e crea praticamente queste stringhe. Queste stringhe si attivano. Si dice che il diavolo fa le pentole, ma non i coperchi. Io penso sia un bug. Ho parlato con degli amici, praticamente esperti di informatica, molto molto esperti, e secondo il loro parere questa cosa non doveva succedere perché questa cosa che hanno fatto avrebbe dovuto funzionare con il 5G, non con il Bluetooth. C’è un bug, c’è un errore.

Bluetooth e 5G sono due tecnologie completamente diverse. La prima è uno standard di comunicazione “wireless” su distanze brevi tra due prodotti, la seconda è una rete internet mobile decisamente più performante che necessità non solo di uno smartphone, ma anche di infrastrutture decisamente molto più costose. Un antenna Bluetooth non può collegarsi a una rete 3G o 4G, figuriamoci con una rete 5G visto che uno smartphone necessita per forza di una tecnologia che gli permetta di utilizzare questo tipo di connessione.

Più avanti nella diretta, Domenico Biscardi spiega il test che avrebbe effettuato con tre persone:

Noi abbiamo fatto un test in questi giorni dopo che è uscito questo fatto delle famose… di questi marcatori, di questi numeri sopra al Bluetooth. Abbiamo preso tre di queste persone e le abbiamo messe vicine. Lo sai che sotto il metro e mezzo praticamente si staccava e queste stringhe numeriche scomparivano. Perché praticamente, tutte quelle che sono reti satellitari, e mi rifaccio un attimino ai satelliti di Elon Musk che ha messo in orbita già da qualche anno e si diceva “No, ma quelli sono i satelliti che dovranno fare la rilevazione” quelli sono i satelliti che stanno controllando tutto! Quei satelliti, come in Cina ci stanno già da anni, da anni queste cose qua, non riescono a vedere due persone se sono più vicine di un metro di distanza perché i codici si vanno a confondere tra di loro, e non si possono individuare. Un po’ come il riconoscimento facciale, e perciò c’è bisogno del distanziamento. Non è un distanziamento dovuto al virus, perché non c’è nessun virus! Il distanziamento è perché i codici che hanno inoculato nei vaccinati non sono compatibili con, praticamente, con quello che è il satellite! È un po’ come il GPS! Il GPS tu sai che sei in macchina e magari sbagli di due o tre metri non riesce mai a darti la posizione giusta. Nel massimo della precisione se stai almeno a un metro e mezzo i due codici si incrociano tra di loro e loro perdono il segnale!

La tecnologia Bluetooth non è satellitare e funziona solo a brevi distanze, anche brevissime. Se provate a cercare in un motore di ricerca «Bluetooth satellitare» è possibile che vi troviate un articolo di Salvatore Aranzulla dove si spiega che tale tecnologia permette di collegare un navigatore satellitare (se dispone di un antenna Bluetooth) e il proprio smartphone.

Qualcosa non quadra in tutto il ragionamento. Se un flaconcino di Pfizer fornisce diverse dosi da somministrare, ci sarebbero diverse persone con lo stesso codice? Secondo Domenico Biscardi l’unico mezzo per differenziare tutti è la siringa che, di fatto, è usa e getta:

Sono andato in un centro vaccinale e ho visto come preparano queste siringhe. […] Arriva un’infermiera, tu pensa che tu devi fare 500 punture in una serata, che fai? Apri una scatola di punture e lo tieni là, prendi ogni volta una siringa che serve, la inietti e la butti. Invece no! Arriva un’infermiera, ogni volta o con cinque o con sei siringhe e le mette davanti a una boccettina di vaccino. Scusami, perché non c’è una scatola con duemila siringhe dentro dove il medico prende la siringa a caso? Perché in quelle siringhe, su quelle siringhe c’è un codice a barre, un micro codice a barre che viene scannerizzato prima di mettere quelle siringhe là.

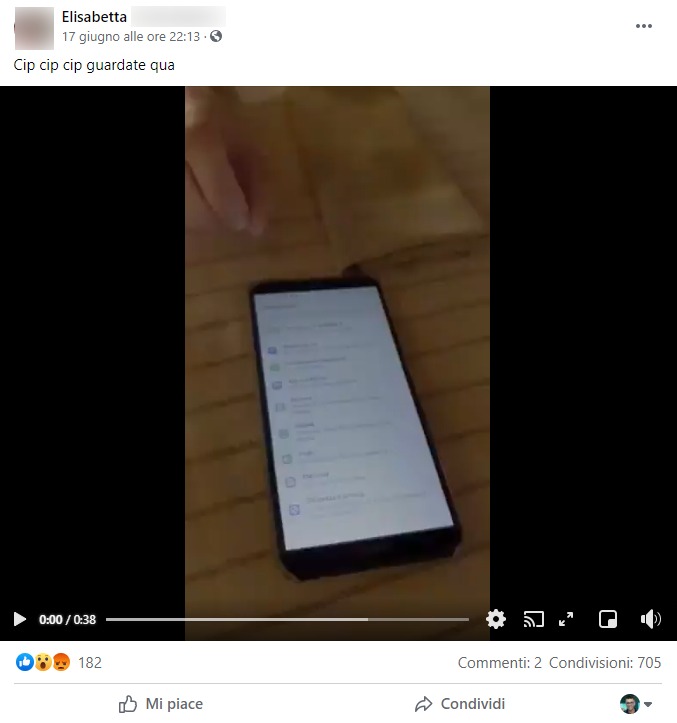

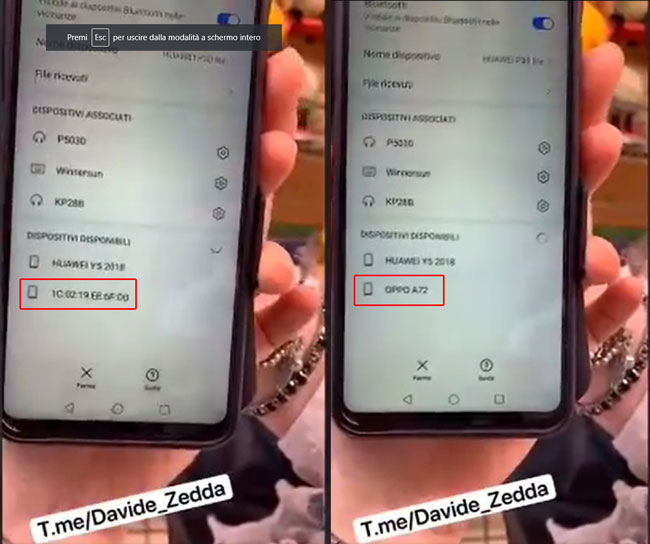

I video

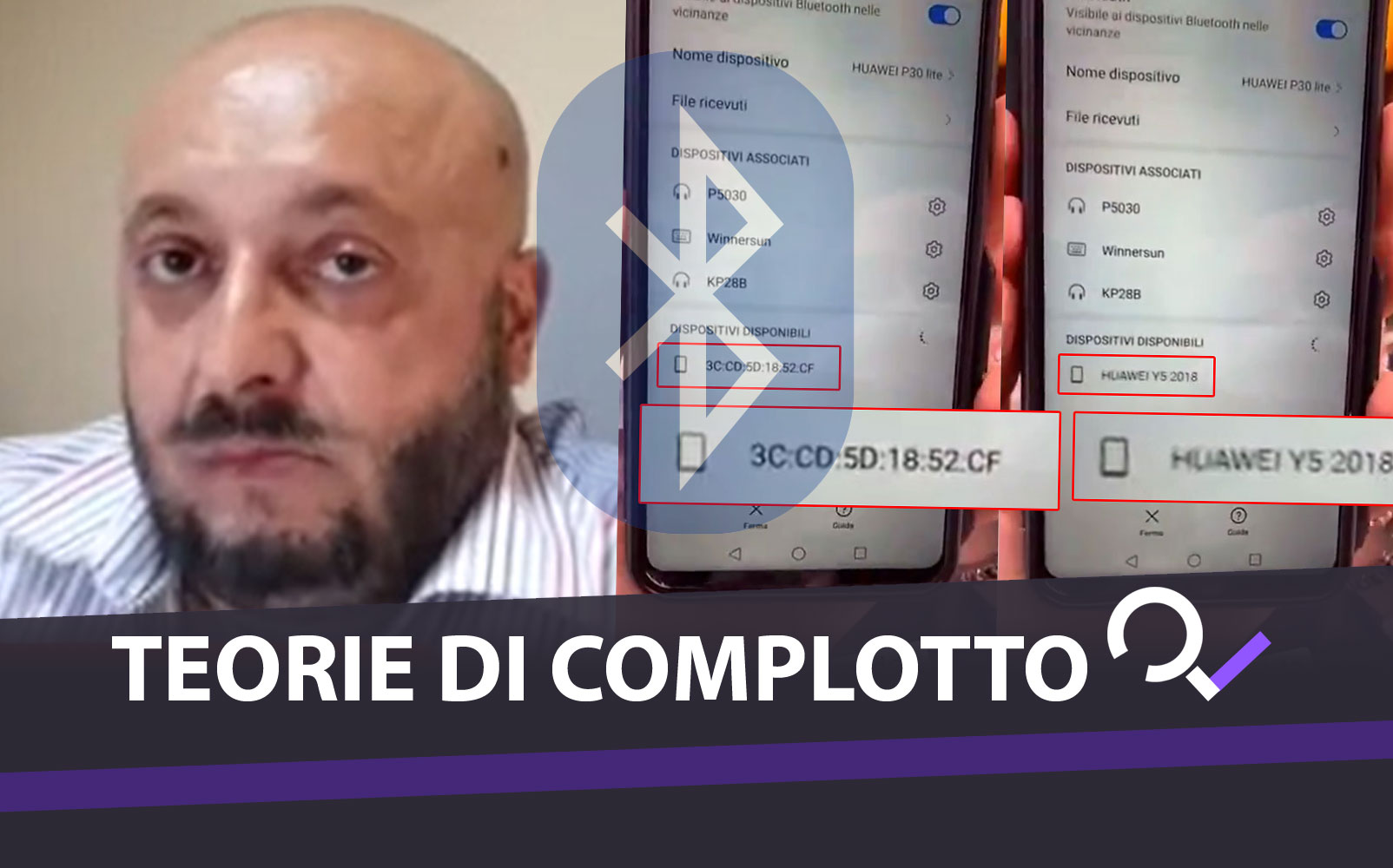

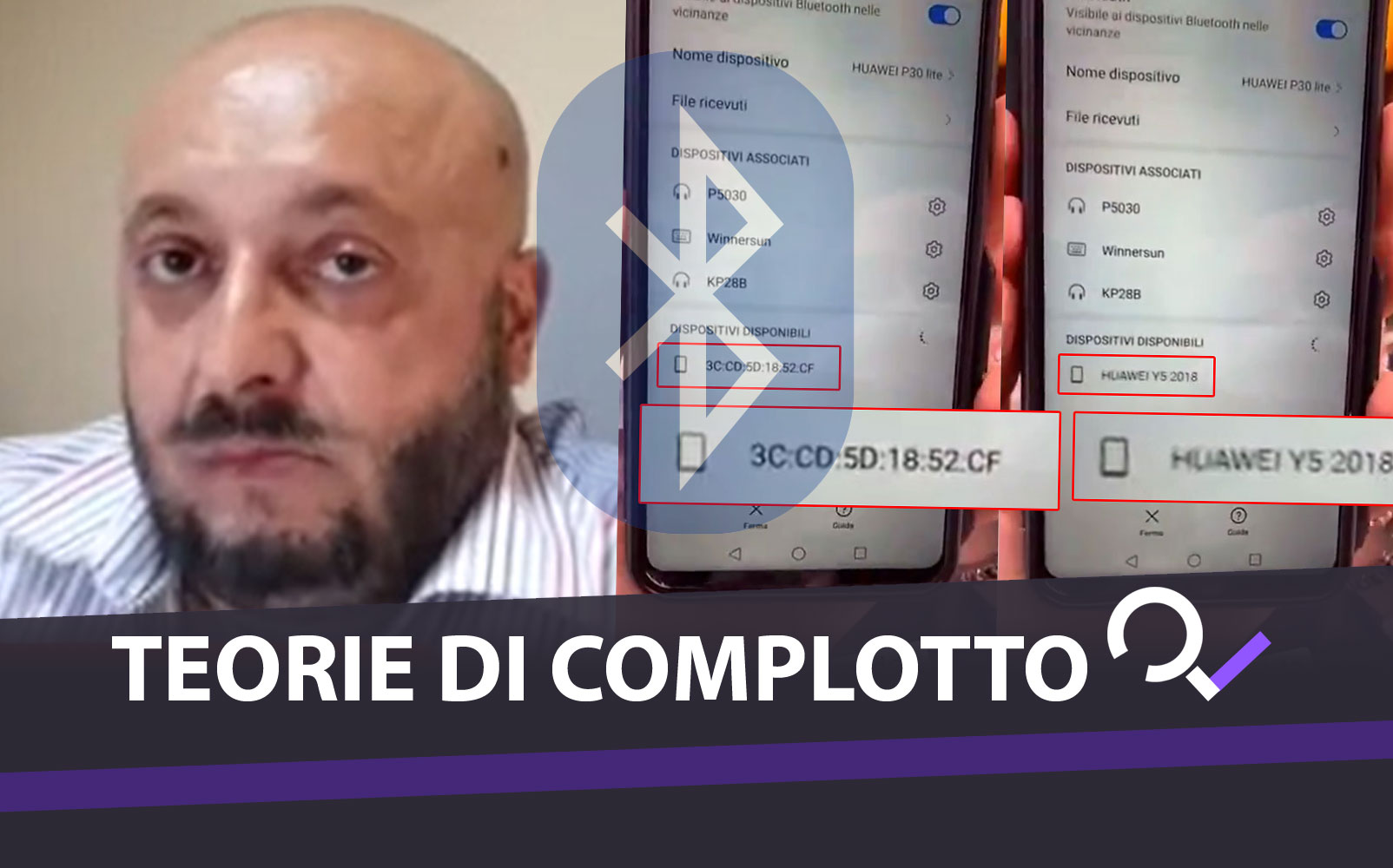

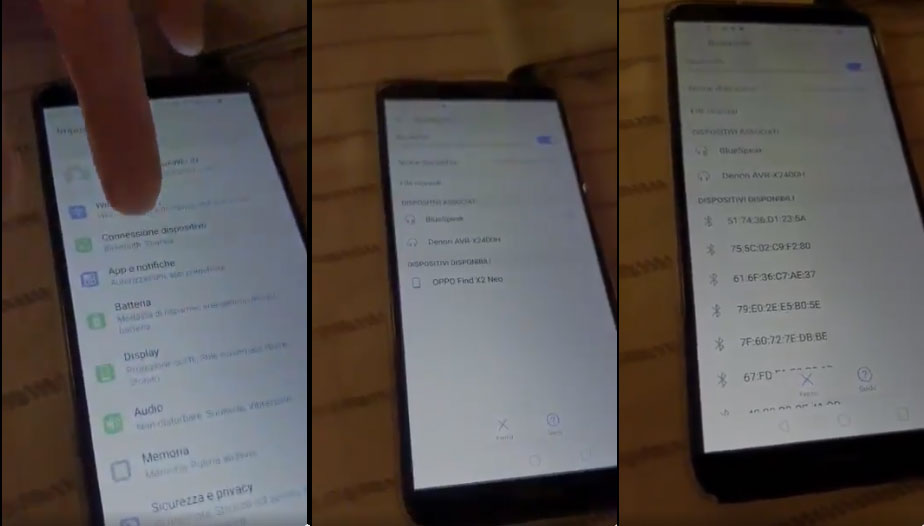

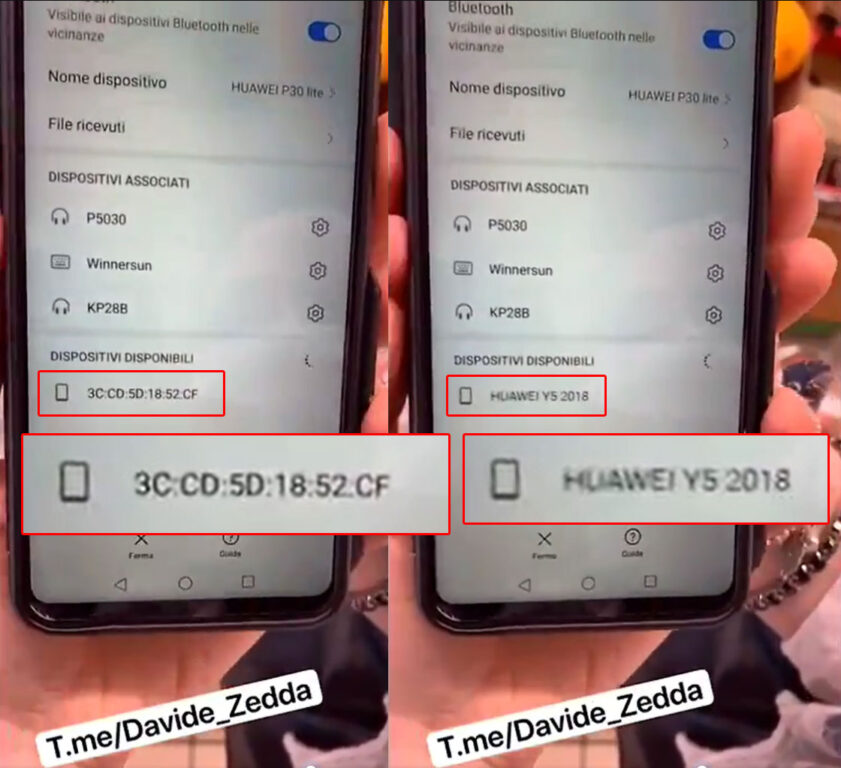

Circolano diversi video, simili a quelli che potrebbe aver ricevuto Domenico Biscardi, dove viene ripreso lo schermo di un cellulare mentre “rileverebbe i vaccinati” attraverso il Bluetooth. Eccone due dove possiamo osservare due situazioni evidenti:

Come è possibile notare, il video è stato realizzato nel tavolo di un ristorante con all’interno molti clienti che potrebbero tranquillamente possedere almeno un dispositivo Bluetooth attivato. Considerando il numero dei dispositivi visualizzati nella schermata, considerando un raggio di azione di circa 10 metri (la portata effettiva di un Huawei) e la distanza dal tavolo dove siedono i realizzatori del video, la teoria dei codici che si sovrappongono e si annullano citata da Biscardi risulterebbe scorretta.

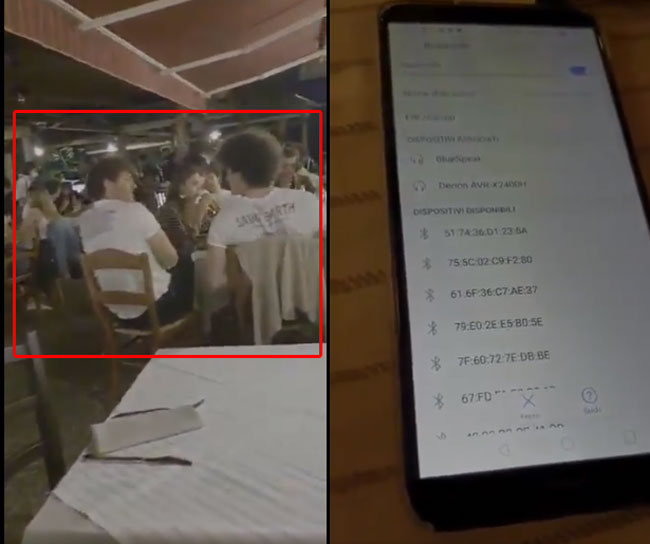

Il secondo video viene ripreso all’interno di un supermercato dove l’utente che riprende lo smartphone si meraviglia che il MAC Address “scompare” per far posto al nome del dispositivo al quale appartiene.

Nel secondo video possiamo notare il codice 3C:CD:5D:18:52:CF che diventa Huawei Y5 2018 e il perché è presto detto: il codice 3C:CD:5D fa riferimento a Huawei.

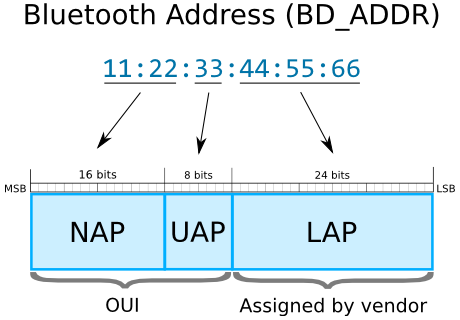

Il codice OUI e la privacy

Un utente di nome Matteo segnala alcuni screenshot dove è possibile leggere dei MAC Address che, secondo lui, proverebbero la presenza di vaccinati. Ecco il primo:

Vi ricordate come è composto il MAC Address? Riproponiamo lo schema invitandovi a ricordare il codice OUI (Organizationally Unique Identifier), ossia la serie di primi 6 elementi che lo compongono:

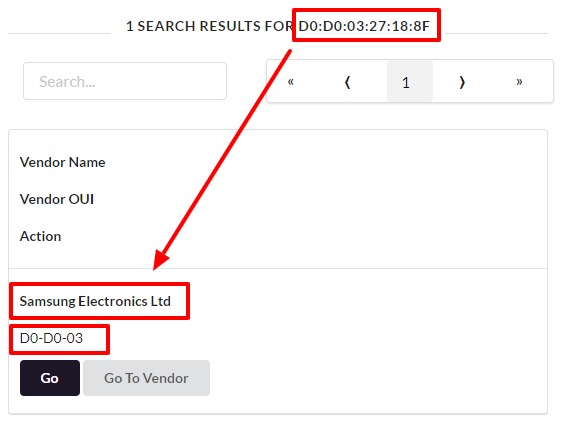

Il codice D0:D0:03:27:18:8F non è quello di un vaccinato. Attraverso un qualsiasi tool di OUI Lookup, come ad esempio quello fornito da Wireshark o da Ouilookup.com, ecco il risultato che otteniamo: il codice D0:D0:03 riguarda un dispositivo Samsung.

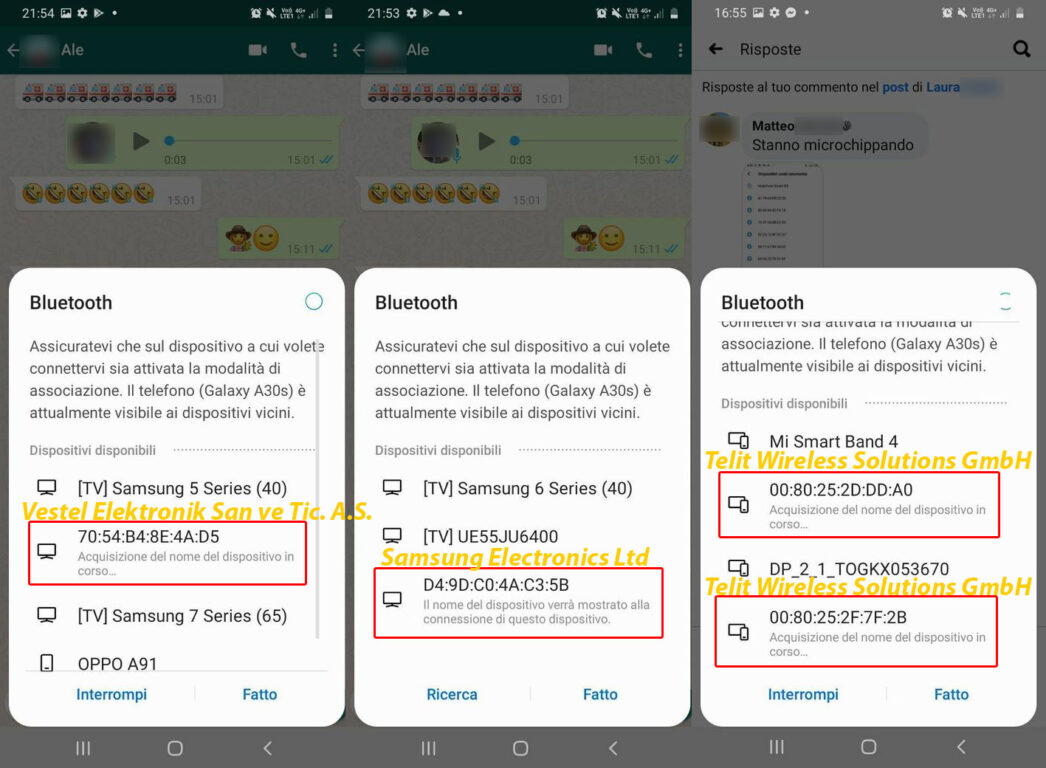

Matteo ci invia diversi screenshot con diversi MAC Address che individua grazie al suo smartphone in diversi momenti della giornata. Nell’immagine sottostante troviamo il codice 70:54:B4:8E:4A:D5 che fa riferimento a un dispositivo della Vestel Elektronik San ve Tic. A.S., il codice D4:9D:C0:4A:C3:5B che fa riferimento a uno della Samsung Electronics Ltd, per poi arrivare ai codici 00:80:25:2D:DD:A0 e 00:80:25:2F:7F:2B che risultano essere dei dispositivi della Telit Wireless Solutions GmbH.

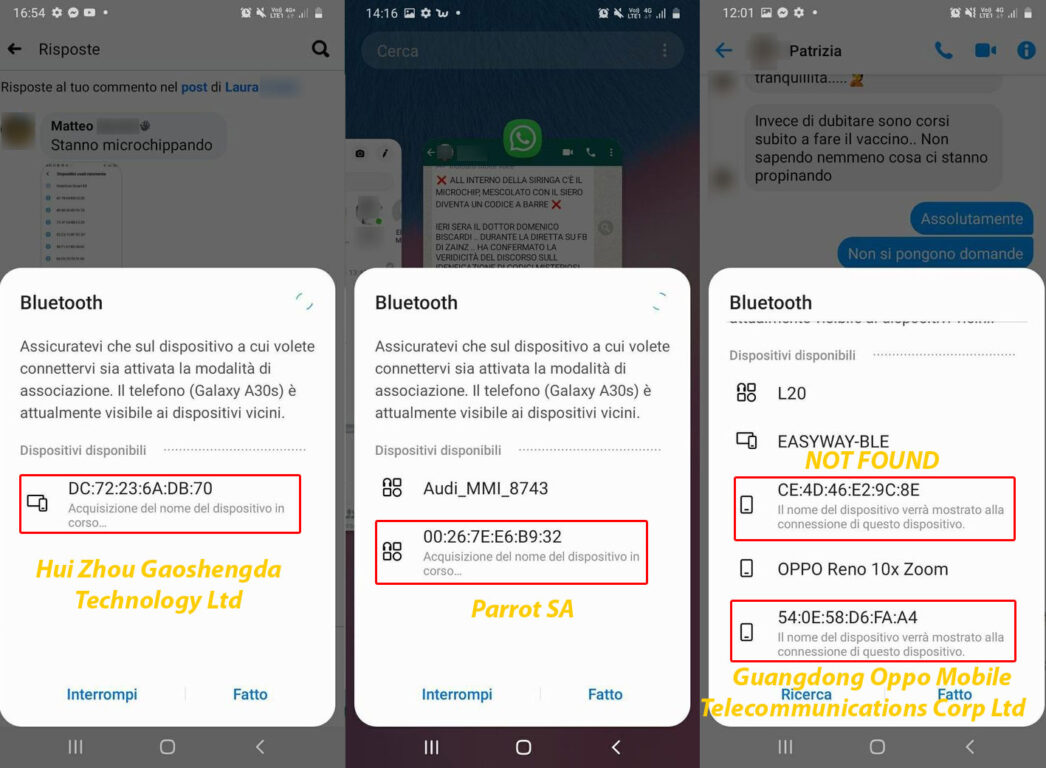

Matteo continua a fornire ulteriori screenshot dove troviamo altri 4 codici: il DC:72:23:6A:DB:70 fa riferimento a un prodotto della Hui Zhou Gaoshengda Technology Ltd, il codice 00:26:7E:E6:B9:32 è legato alla Parrot SA e il codice 54:0E:58:D6:FA:A4 alla Guangdong Oppo Mobile Telecommunications Corp Ltd. Rispetto a tutti gli 9 forniti da Matteo, solo il codice CE:4D:46:E2:9C:8E non risulta presente nei vari database.

Questi tool fanno riferimento al database della Institute of Electrical and Electronics Engineers (IEEE), ma è bene sapere che esistono anche degli indirizzi casuali che non richiedono la registrazione con l’IEEE (che è a pagamento) e vengono utilizzati per garantire la privacy di un dispositivo e per impedirne il tracciamento.