Dopo la Siae, l’attacco alla San Carlo. Ecco i documenti nelle mani degli hacker: come funzionano i ricatti sui dati

Questa volta è stato il turno di San Carlo Gruppo Alimentare Spa, l’azienda nota soprattutto per le patatine che si possono trovare praticamente in tutti i bar d’Italia. Nel tardo pomeriggio del 25 ottobre sono stati colpiti da un ransomware, un virus che penetra nei sistemi di un’azienda e cifra tutti i dati presenti. A quel punto i criminali informatici che hanno organizzato l’attacco, hanno chiesto un riscatto per permettere all’azienda di accedere di nuovo ai suoi dati. L’azione è stata rivendicata dalla ransomware gang Conti e confermata dalla stessa azienda. Di tutto il dataset è stato distribuito un piccolo estratto da 60 Mb, come ha documentato l’esperto di informatica Dario Fadda sul suo account Twitter. Dentro ci sono anche dati sensibili, come copie di carte di identità e fatture elettroniche. L’azienda non ha ancora reso note le dimensioni del data breach: «I nostri tecnici hanno riscontrato un’intrusione nei nostri sistemi informatici. Sono state immediatamente attivate tutte le procedure di sicurezza per isolare e contenere la minaccia. L’azienda ha già provveduto a informare le autorità competenti (Garante Privacy e Polizia Postale) e sta procedendo ad analizzare i dati che potrebbero essere stati danneggiati o trafugati».

È il secondo attacco informatico nell’arco di una settimana che si registra in Italia. O almeno, il secondo di cui si ha notizia. Molti attacchi infatti non vengono divulgati, soprattutto quelli che si chiudono come un furto di dati. Il 20 ottobre l’obiettivo dei criminali informatici è stata la Siae, la società più importante per la gestione dei diritti d’autore in Italia. Il suo archivio è stato violato dal gruppo Everest, un’organizzazione criminale internazionale. Prima Everest ha chiesto un riscatto di tre milioni di euro da pagare in Bitcoin, poi ha cominciato a contattare tutti gli artisti colpiti chiedendo 10 mila euro per non diffondere i dati. Il bottino qui ammonta a 60 Gb, un totale di circa 28 mila documenti. Le cifre chieste da Everest sono scese con il passare dei giorni. Prima l’intero dataset era in vendita per 500 mila euro, nelle ultime ore è sceso a 300 mila. Non è ancora noto l’importo che è stato chiesto a San Carlo ma la cifra e l’entità del danno dovrebbero essere più contenuti.

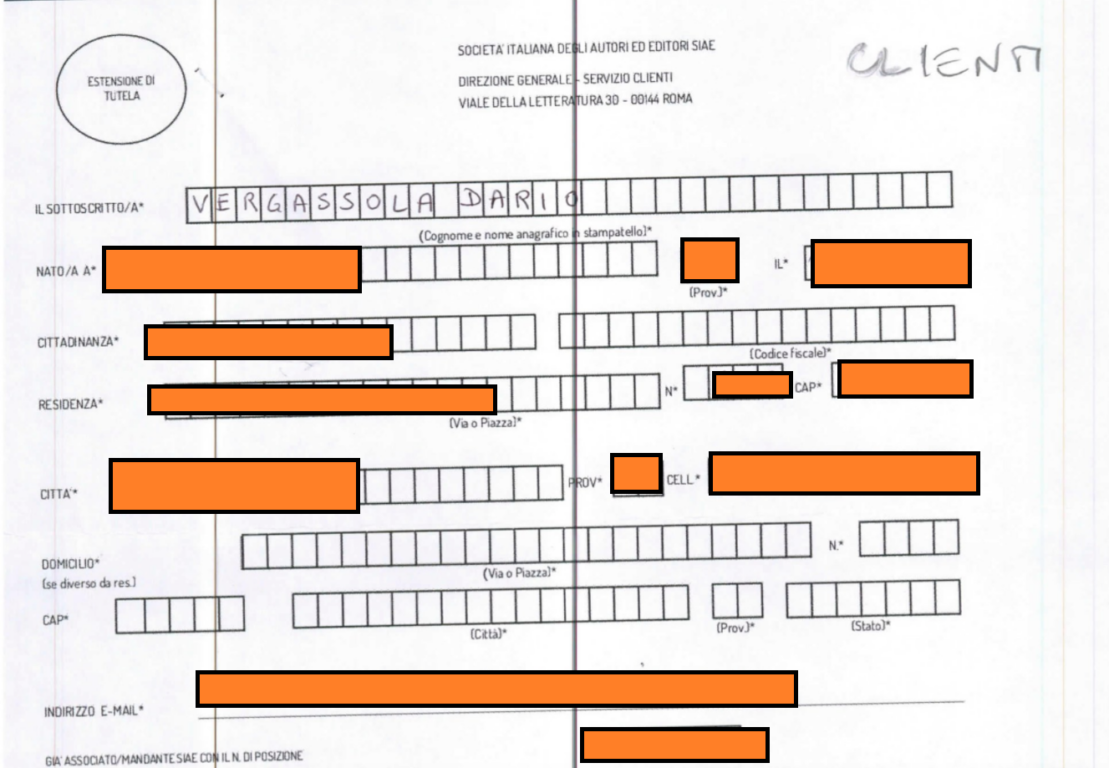

Carte di identità, codici fiscali, patenti. Cosa abbiammo trovato

Una delle prime cose che vengono fatte dopo una data breach è pubblicare qualche estratto del dataset nei dark market, quegli store online specializzati in traffici non legali che si raggiungo con protocolli di navigazione meno diffusi di quelli che usiamo tutti i giorni. Everest ha rilasciato due di questi esempi. L’ultimo archivio pubblicato dei dati Siae è da 1,6 Gb, molti di più di quelli pubblicati per San Carlo. In entrambi però è possibile trovare file personali che espongono i loro proprietari a furti di identità e frodi di vario tipo. Nei dati di Siae ad esempio c’è la residenza fiscale di Tiziano Ferro, ci sono i numero di telefono di Dario Vergassola, Nino Frassica o Claudio Bisio, e c’è il codice fiscale e la firma di Catena Fiorello, sorella di Rosario.

Abbiamo visto questi dati insieme a @sonoclaudio, un utente Twitter che ci ha aiutato in questa ricerca: «Nell’archivio potrebbe esserci anche di più come ad esempio i dati finanziari, non mi sorprenderei se nel dataset ci fosse l’Iban del conto corrente di ogni artista». Nel caso di Siae quindi il rischio non è solo per gli artisti più noti ma anche per tutti quelle migliaia di iscritti che lavorano nei karaoke, al piano bar o più semplicemente hanno una band amatoriale e si divertono a fare qualche serate nei locali. Stessa situazione per San Carlo. Anche qui iniziano a circolare nei forum dedicati i primi screenshot del materiale rubato e anche qui si parla di documenti di ottima qualità.

Il ricatto senza criptografia. La differenza tra San Carlo e Siae

Ci sono due differenze a tra il caso Siae e il caso San Carlo. La prima riguarda il gruppo di hacker che ha rivendicato l’azione. L’attacco a San Carlo è stato portato a termine dalla ransomware gang Conti, uno dei gruppi più attivi negli ultimi mesi in questo tipo di attacchi insieme a Lockbit e Cooming Project. Per San Carlo si parla proprio di ransomware: i dati sono stati criptati e il riscatto viene chiesto per permettere all’azienda di poter accedere di nuovo. Nel caso di Siae invece la situazione è diversa. Qui l’attacco è stato compiuto da Everest, un gruppo di cyber criminali che nel maggio 2021 ha attaccato il sistema informatico di Colonial Pipeline, uno dei principale oleodotti che attraversano il territorio degli Stati Uniti. L’attacco è stato talmente duro che l’intero oleodotto ha dovuto bloccarsi. Ad agosto il giornalista Joe Castaldo del quotidiano canadese Globe and Mail ha intervistato uno dei membri di Everest. Quando gli ha chiesto perché hanno deciso di compiere questi attacchi la risposta è stata chiara: «It’s a job». Per Siae non si può parlare di ransomware. I dati infatti non sono stati criptati ma solo rubati. Il riscatto quindi non serve per potere accedere ancora agli archivi, come era successo nel caso di Regione Lazio, ma per non diffondere i dati.

Leggi anche:

- Attacco hacker alla Siae, ricattati Al Bano e Samuele Bersani. Le carte di identità degli artisti già online

- I dati rubati, la rivendicazione, la richiesta di riscatto: cosa sappiamo dell’attacco hacker alla Siae

- Nuovo attacco hacker alla Cgil. Il sindacato: «Operazione molto strutturata»

- Gli hacker e il ricatto dell’acqua e del vino: «Pagate 30 mila euro o avveleniamo tutto con il cianuro»

- Attacco hacker alla Regione Lazio, Gabrielli: «Dietro ci sono terroristi e capi di Stato interessati ai dati»